リスク・フォーカスレポート

【骨子】

- IoTの波は、業種を問わず加速度的に進行する。

- どんな企業も、IoTサービスとの関与はまぬがれない。

- これまで想定しえなかったリスクが待ち受けている。

- これまでに増して積極的なリスク管理が必要となる。

1.IoTをめぐる概況

昨今、「IoT(=Internet of Things)」という言葉が注目を集めています。直訳すると「モノのインターネット」となるこの概念は、あらゆるモノがインターネットにつながることを意味しています。

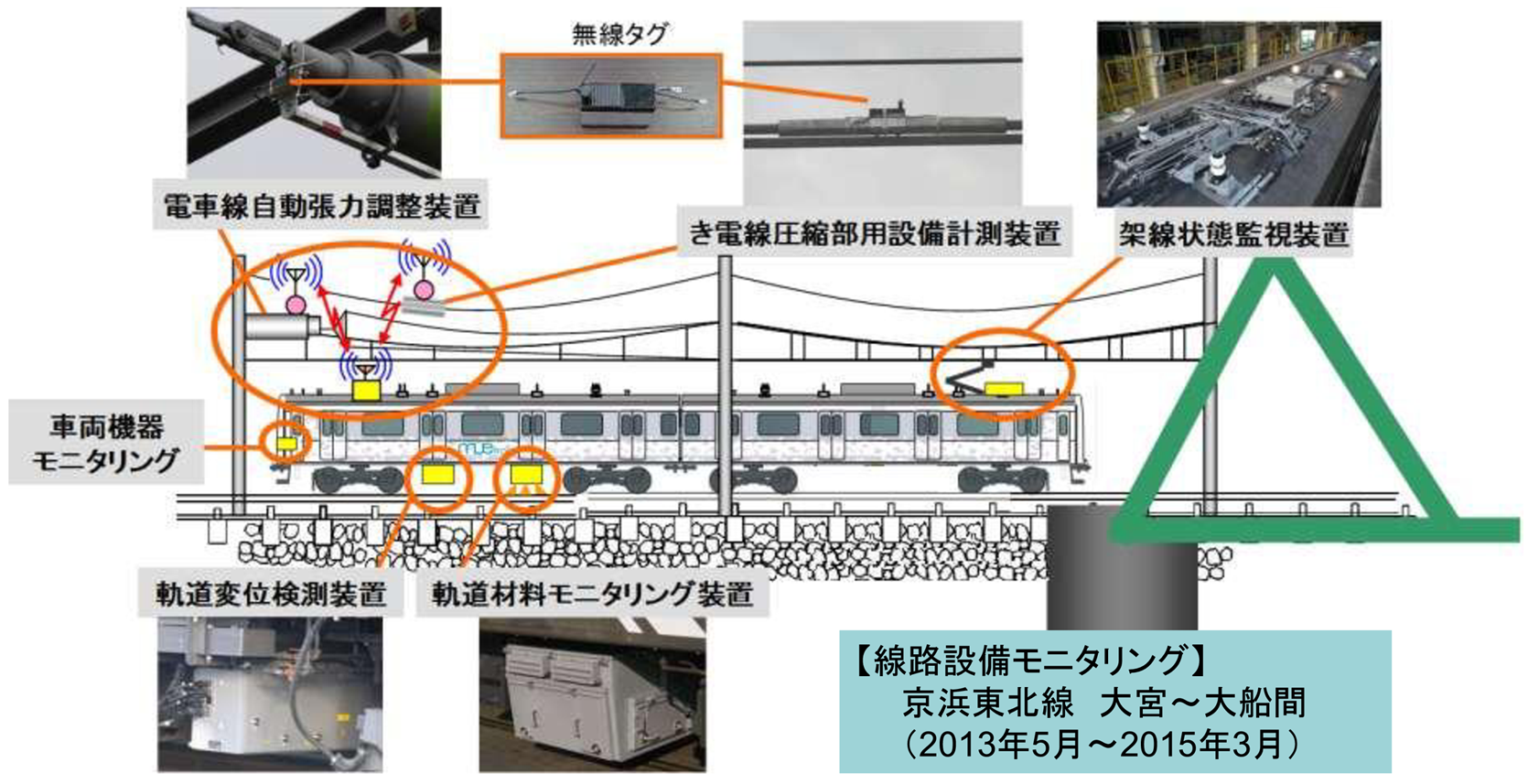

一見すると「モノ」が主体であるかのように思えますが、実際はそうではありません。モノがインターネットにつながることで大量のデータを収集し、そのデータが自動的に分析・総合され、さまざまなフィードバックを導き出すこと。これがIoTの本質です。

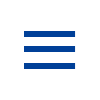

一例として、JR東日本の事例をご紹介しましょう。同社は中期経営計画でIoTの活用を掲げて積極的なIT投資を進めており、このうち路線の保守・メンテナンスについては、IoT・ビッグデータ分析を用いた保守コストの削減に取り組んでいます。

同社はこれまで、路線の保守に当たり毎年4回、専用列車で定期的に路線を検査していましたが、専門車両を用いるために計測の頻度は低く、その運用もコスト高となります。

これを解決するために、同社は平成25年から一部路線で「線路設備モニタリング装置」を導入しました。

例えば車両の先頭や下にはカメラや加速度計、センサーが設置され、線路の状態を計測します。また、パンタグラフにもセンサーが設置され、電線の張り具合や電圧を計測します。こういったセンサーの計測情報はリアルタイムに同社センターに送信され、統計的に分析されるのです(下図参照)。

JR東日本「 JR東日本におけるIoTへの取組」(平成27年6月)より抜粋

| これまでの保守方式業種 | これからの保守方式 | |

|---|---|---|

| 計測者 | 計測を目的とした専用車両 | 営業用車両 |

| 頻度 | 年に4回計測 | 毎日(営業しながら計測) |

| 検査分析 | 規定にもとづき技術者が分析、メンテナンスの対象や内容を決定 | システムがすべての計測データと過去の結果を分析。これを参考に技術者がメンテナンスの対象や内容を決定 |

同社によれば、こういったIoTの活用による「予防保全(=平時から設備の安全を保つこと)」により保守の精度も高められ、コストも圧縮できるとのことで、今後もコンクリート高架、信号システム、電力設備など、さまざまな局面でIoTの導入を目指すそうです(*1)。

以上の事例から、「モノからのフィードバックが蓄積され、自動的に処理された結果、すみやかに事業活動に反映される」IoT活用のメリットをご理解いただけるかと思います。

この、「モノがインターネットにつながる」という点では、これまでも製造業・電力・交通などで見られてきた現象ですが、IoTでは「これまでインターネットに取り込まれてこなかったさまざまな機器」が主体となります。

この背景にはIT技術の成熟があり、1)モバイル部品の超小型化が進み、2)高速無線ネットワーク環境やクラウドサービスが整備され、3)AI(=人工知能)などを活用したビッグデータ(=大規模データ)解析の精度が高まったことを受けて、IoTの活用が爆発的に加速しているのです。

例えば、米国調査会社大手マッキンゼーは「IoTが全世界に及ぼす経済効果は、2015年には年間4兆ドル、2025年には年間11兆ドルに拡大する(*2)」と予測しており、ネットワーク機器製造業シスコ社も「全世界で利用されるIoT機器の数は、2015年には49億個、2020年には122億個に拡大する(*3)」と、IoTに関する前向きな予測を展開しています。

国内についても、国内調査会社大手IDC Japanは「国内IoT市場の総支出額は、2015年の6.2兆円から2020年には13.8兆円に拡大する(*4)」と予測しており、経済産業省も平成27年4月には、IoTの活用による循環型の産業システムの推進を、中長期的な目標として掲げています。

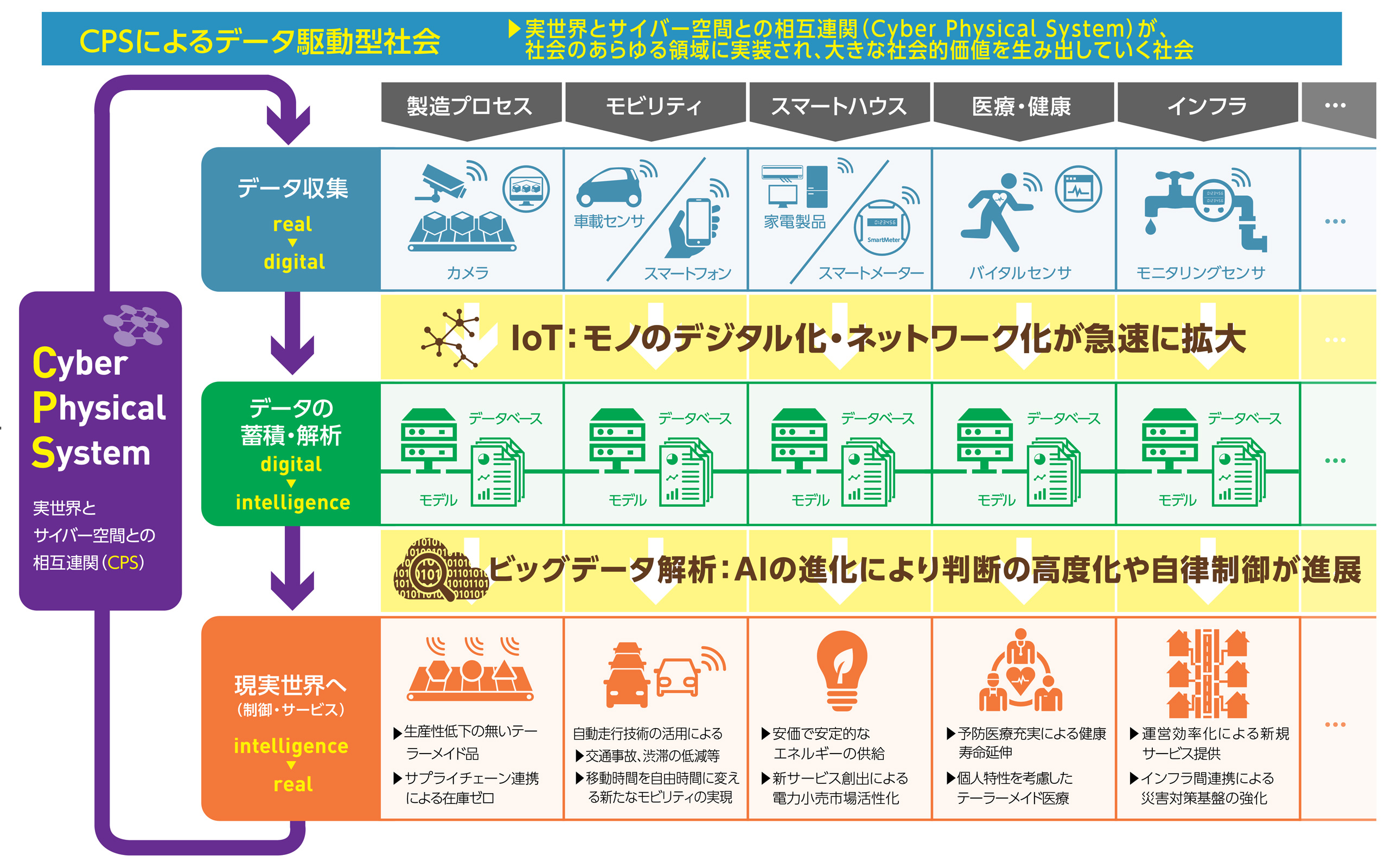

同省は、IoTの浸透により「実世界とサイバー空間が融合し、付加価値の主体はデータになる」としており、データの利活用によって新しい経済価値がもたらされるとしています。また、その影響がおよぶ産業分野も、製造業、交通、住宅、医療など、様々な業種が想定されています。(下図参照)。

経済産業省 産業構造審議会 商務流通情報分科会「第4回情報経済小委員会 資料6」(平成27年5月)より抜粋

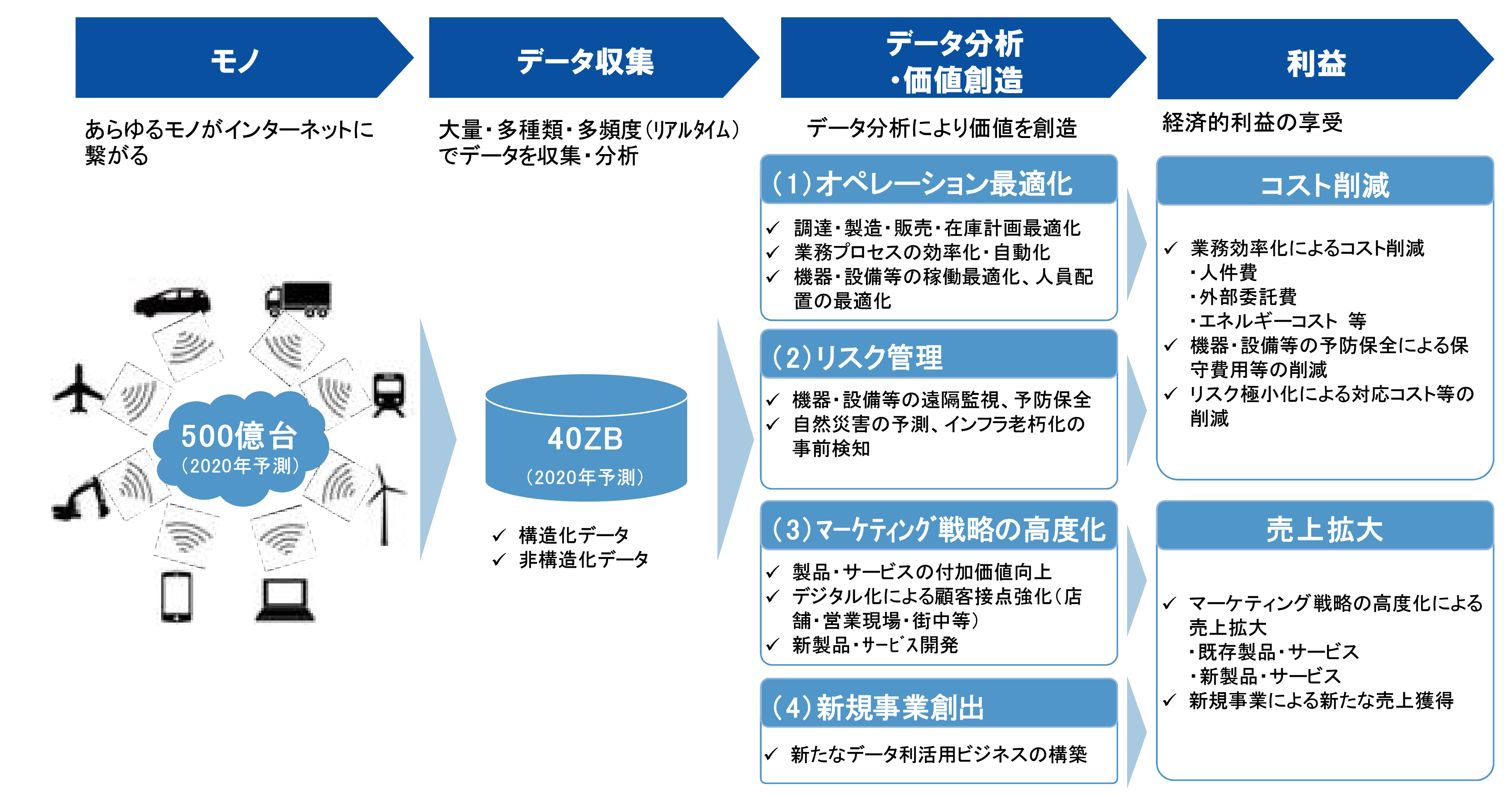

みずほ銀行も同様の見立てを示しており、導き出される経済価値を1)オペレーション最適化、2)リスク管理、3)マーケティング戦略の高度化、4)新規事業創出に区分しています。

みずほ銀行産業調査部「みずほ産業調査 Vol.51」(平成27年8月)より抜粋

例えば1)オペレーション最適化については、米国物流大手UPS社の事例があげられます。同社は、配送車9万台すべてに200以上のセンサーを取り付け、配送経路やアイドリング時間や燃費、停止回数などを、車両のありとあらゆるデータを収集しています。集積したデータを多方面から分析して配送ルートを最適化することで、同社は1億5千万リットルの燃料を削減しました。これにより、先行投資2億ドルに対して、年間3億ドルの経費節減に成功したとのことです。

そして2)リスク管理については、日本の防災ICTソリューションがあげられます。地震計、水位計、風速計、地滑りセンサー、気象レーダー、カメラ、気象衛星など、膨大なセンサー機器から集められる情報がリアルタイムに分析され、的確な現状把握と高精度な未来予測に役立てられています。また、その情報を提供するプラットフォームも公開され、行政・通信事業者・インフラ事業者などあらゆる方面に情報が即時フィードバックされます。こういった防災分野でのIoT活用では、日本は先行しています。

続く3)マーケティング戦略の高度化については、現状では最も身近なセンサーであるスマートフォンを使った顧客分析が行われています。「どんな顧客が」「どこで」「いつ」「何を」購入したのか、それに要した時間はどれくらいか、それに際してどんなキーワードを検索して比較検討したのか…。各種アプリやSNSでの販促キャンペーンを介して、スマートフォンの位置情報、SNSのユーザ情報、検索履歴など膨大なデータがマーケターの手に渡っています。

最後の4)新規事業創出(イノベーション)には、IoTの大きな可能性が秘められています。例えば、「乾電池だけで長期間駆動する、インターネット経由で制御できるIoTモーター」を使って、日本のベンチャー企業Qrio社はスマートフォンで操作できる鍵を商品化しました。鍵は、スマートフォン上のアプリで厳格な認証を経て支給されるので、現物を保管する必要も、遺失するリスクもなくなりますし、家族や親しい友人などにも容易に鍵を渡すことができます。

この鍵は、個人だけでなく事業者にもメリットが見出せます。例えば、不動産の管理会社は、内覧の度に立ち会うための従業員を派遣する経費や、鍵をなくした顧客の対応費用などから解放されます。また、警備業者であれば、普段はあまりない時間帯に入退室がないか、あるいは介護サービス業者においては、利用者宅が不自然に長期間開錠されていないか、などを推測することができます。

このようにごく小さなIoT装置でも、新しい価値と商機を見出す可能性が秘められているのです。これを長期間、多数のサンプルからデータを集積した場合、その可能性はさらに広がることになります。

Qrio社公式サイト(平成28年9月6日取得)より抜粋

以上の4例を参照すると、いずれもIoT機器の供給者だけではなく、IoT機器を活用したサービス提供者・利用者が主体となり、コスト削減や売上増が見込まれることがうかがえます。繰り返しとなりますが、IoTが影響を及ぼす範囲は製造業にとどまりません。「モノづくりの会社ではないから関係ない」とお考えになるかたもおいででしょうが、ステークホルダー全体を見渡せば、IoTの活用とその深化による変革から距離を置くことは難しいでしょう。

IoTの普及は幅広い業種で産業構造を変化させる可能性があり、あらゆる企業が、その存続のために変化を差し迫られているのです。

2.IoTに潜むリスク

前項では、IoTの活用推進はどのような業種にも及び、企業はその変化への対応を免れえないことを述べました。続く本項では、情報処理推進機構の想定(*5)をもとに、IoTの概況から予測されるリスクについて俯瞰します。

【IoT 特有の性質】

- 脅威の影響範囲・影響度合いが大きいこと

- IoT 機器のライフサイクルが長いこと

- IoT 機器に対する監視が行き届きにくいこと

- IoT 機器側とネットワーク側の環境や特性の相互理解が不十分であること

- IoT 機器の機能・性能が限られていること

- 開発者が想定していなかった接続が行われる可能性があること

まず(1)については、モノ・データベース・サーバ・AIなどがインターネットを介して相互に接続していることから、リスクもまた相互に及ぶ状況を指しています。

たとえば、機器ひとつが乗っ取られた結果、被害範囲がネットワークを連鎖して拡大し、途中のビッグデータが漏洩したり、機器の制御系が乗っ取られて(機器が)物理的に破壊されたりする懸念があります(*6)。

次に(2)については、機器の耐用年数が長い場合、サイバーセキュリティをめぐる外部環境の変化に取り残されかねない懸念があります。たとえば産業用設備では何十年も利用できる機器があり、その制御システムが常に最新の安全な状態なのか(*7)、最新のシステムを適用できる性能があるのか、懸念が残ります。

続く(3)については、ひとつのIoTサービス網においても膨大な数の機器が動作し、かつ、多くの場合ディスプレイや表示機能をもたないことから、それぞれの機器の動作状況を容易に確認できない懸念があります。

(4)については、IoTの構造に由来します。IoTのサービスにおいては、多くの場合、IoT機器、ネットワーク管理、ビッグデータ管理、データ分析など、さまざまな業者が横断してシステム設計を施す水平分業構造にあります。この場合、担当したフローごとに各社のセキュリティ基準や独自仕様が潜んでいる懸念があり、これらの相互接続時にはセキュリティ上の落差が生じ、これが脆弱箇所となる懸念があります。

続く(5)については、(2)・(3)・(4)とも関連しています。IoT機器は多くの場合、小型化・省電力化を優先する設計が施されており、処理速度や記憶領域の大きさはそれほど優先されません。そのため、中長期的にみた場合、最新のシステムや暗号化性能などを実装できなくなる懸念があります。

最後の(6)については、インターネットおよび汎用システムを介してネットワーク化するIoTの特性ゆえに、製品供給時の設計思想がいかに緻密であっても、(要件さえ満たせば)想定外のネットワーク接続が可能となってしまう懸念があります。

(1)~(6)に参照されるリスク観点において注意が必要なのは、IoTが現実世界とサイバー世界の相互に関与しているという点です。かたや現実世界では実設備の制御が可能であり、かたやサイバー世界では、AIなどの処理機能のほか、センサーから収集した膨大な情報を取り扱っています。こういった背景のもと、これまでのサイバー犯罪・事故では想定しえなかったリスクが、IoTには広範に潜在しているのです。

3.企業のセキュリティ施策動向

前項では、IoTの活用において拡大するリスクについて、概観しました。それでは、IoTによって拡大するサイバーリスクを前に、いま企業側のセキュリティ施策はどうなっているのでしょうか。

例えば調査会社大手PwCによれば、セキュリティ対策を積極的に推進する経営幹部がいる企業の割合を見ると、日本は全企業の27%に過ぎません(*8)。この数字は、全世界の平均59%を大きく下回っており、端的に、日本の経営層がサイバーセキュリティにかける意識が低いと言えるでしょう。IoTの拡散とともに多様化し拡大するリスク環境のもとでは、この意識を大きく改める必要があります。

また、情報処理推進機構によれば、国内のセキュリティ対策担当者23万人のうち16万人は技能が不足しており、セキュリティ人材自体も8万人不足しています(*9)。一方で、サイバーセキュリティ産業は6年連続で成長しており(*10)、深刻な人材不足と人材獲得競争が生じています。このような環境下では、企業においてはより積極的な経営判断のもと、自社のサイバーセキュリティ対応力を構築する必要があります。

IoTに活用におけるリスクについては、本年7月5日、総務省および経済産業省が「IoTセキュリティガイドライン ver1.0」を公開しています。情報処理推進機構が主導して策定した同ガイドラインは、我が国におけるIoTリスクへの対応指針としてはもっとも充実した内容となっているため、次回はこれを下敷きに、IoTリスクを検討します。

———-【参考資料】————

(*1)SBクリエイティブ「JR東日本CIO前川忠生常務に聞く、IoTとAI活用による鉄道システムの未来」(平成28年4月)

(*2)McKinsey & Company「Unlocking the potential of the Internet of Things」(平成27年2月)

(*3)Cisco「Cisco VNI Global Traffic and Service Adoption Forecast, 2015-2020」(平成28年6月)

(*4)IDC Japan「国内IoT市場 産業分野別/ユースケース別予測、2016年~2020年」(平成28年2月)

(*5)情報処理推進機構「つながる世界の開発指針」(平成28年6月)

(*6)2010年、イランの核施設を狙ったサイバー攻撃では、機器を誤作動させることで遠心分離機1,000台余りが、物理的に破壊されました。

(*7)一般的に産業用・エネルギー関連・交通・インフラ設備においては、大規模なシステム更新などのセキュリティ強化施策よりも、安定運用が優先される傾向にあります。

(*8)Pricewaterhouse Coopers「Global State of Information Security® Survey 2014」(

平成25年10月)

(*9)情報処理推進機構「情報セキュリティ人材の育成に関する基礎調査」(平成24年7月)

(*10)情報処理推進機構「情報セキュリティ白書2016」(平成28年7月)